トビラシステムズ株式会社は3月19日、フィッシング詐欺のリアルタイム観測サイト「詐欺SMSモニター」の公開継続を発表した。あわせてサイバーセキュリティ月間中に観測した詐欺SMSについてまとめた調査レポートを公開している。

7月のフィッシング報告状況、「.cn ドメイン」のフィッシングメールを多く確認

同社では、内閣サイバーセキュリティセンター(NISC)が推進する「サイバーセキュリティ月間(2月1日~3月18日)」の関連行事として、詐欺SMSの検知状況をリアルタイムに観測し可視化する特設サイト「詐欺SMSモニター」を期間限定で公開していたが、サイバーセキュリティ月間の終了後も、引き続き公開を継続するとのこと。

同社では、詐欺SMSが増加している大きな要因としてスマートフォンのマルウェア(不正アプリ)感染を挙げており、被害者の端末から詐欺SMSを大量送信する「ばらまき型」のマルウェアは、大きく分けて「MoqHao(XLoader)」と「KeepSpy」の2種類が確認されている。

「MoqHao(XLoader)」と呼ばれるマルウェアについて、主に偽の宅配便不在通知SMSをばらまき送信する傾向と昼12時前後に活動が活発化する特徴を確認しており、2024年2月7日から15日にかけて、当該マルウェア感染端末におけるばらまき送信の活動が大幅に減少している。同社の調査では例年、旧暦の正月「春節」に宅配便不在通知を装うSMSが大幅に減少し、春節が明けると元の水準まで一気に戻る動きを確認している。

「KeepSpy」と呼ばれるマルウェアについて、通信事業者や金融機関、官公庁など様々な事業者をかたるSMSをばらまき送信する傾向と夜19時前後に活動が活発化する特徴を確認しているが、2月下旬には、未明~早朝の時間帯に活動が活発化した日も確認している。

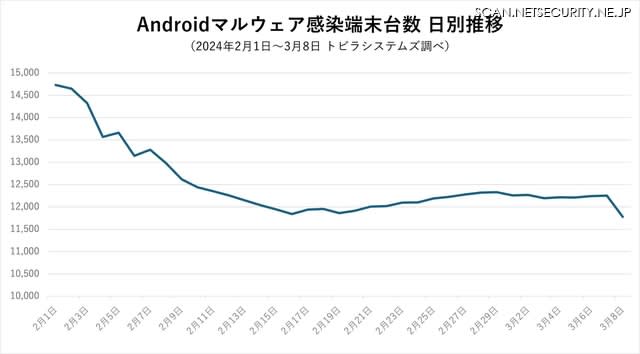

感染端末台数は、2月初旬は14,000台以上確認されていたが、2月中旬にかけて12,000台前後まで減少し、その後は横ばいで推移している。

実在する企業やブランドの名前をかたる詐欺SMSについて、2月から3月上旬は主に通信事業者をかたる手口がトレンドとなり、2月1日から2月20日は「SoftBank」、2月21日から3月7日は「KDDI(au)」をかたる文面が目立った。3月8日以降は「三菱UFJ銀行」にトレンドが切り替わっている。