Das Bootkit Black Lotus kann sich auf einem PC oder Lapttop mit aktiviertem Secure Boot unter Windows 10 und 11 einnisten und schließlich die vollständige Kontrolle über den Bootvorgang des Betriebssystems übernehmen.

So kann der Schadcode die Sicherheitsmechanismen des Betriebssystems ausschalten und sich heimlich mit hohen Zugriffsrechten in Windows verankern. Black Lotus nutzt dabei unter anderem die Sicherheitslücke CVE-2022-21894 aus.

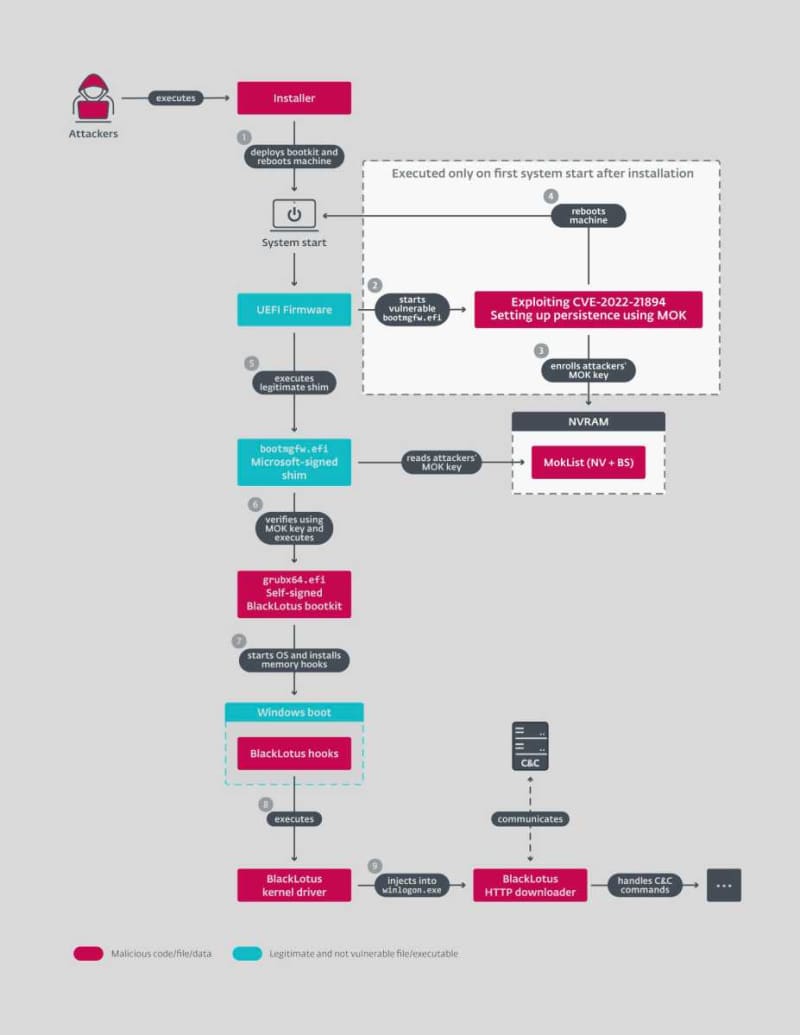

Der Antiviren-Hersteller Eset hat den komplexen Angriffsweg von Black Lotus analysiert und in einem Flussdiagramm dargestellt (siehe folgende Abbildung). Spätestens seit Juli 2023 kursiert das Bootkit auch kostenlos im Internet unter anderem auf Github (www.github.com).

Test: Die besten Antivirus-Programme für Android

Eset

Microsoft hatte bereits 2023 Patches über das Windows-Update verteilt, die das Einnisten von Black Lotus verhindern. Darüber hinaus hat Microsoft eine detaillierte Anleitung zur Erkennung eines bereits mit Black Lotus infizierten PCs veröffentlicht. Diese erklärt die Vorgehensweise von Black Lotus und dessen Erkennungsmerkmale.

So enttarnen Sie Black Lotus

Wenn das Uefi-Bootkit mittels der Sicherheitslücke CVE-2022-21894 in ein System eindringt, deaktiviert es zunächst das Antiviren-Programm. Dies ist der erste Hinweis auf eine Infektion. Zudem hat das Microsoft Incident Response Team weitere, spezifischere Merkmale im Installations- und Ausführungsprozess von Black Lotus identifiziert, die eine Erkennung ermöglichen. Zu den Anzeichen einer Infektion gehören:

1. Kürzlich erstellte und gesperrte Bootloader-Dateien in der Efi-Systempartition, welche sehr verdächtig sind, insbesondere wenn sie mit bekannten Black-Lotus-Bootloader-Namen übereinstimmen.

2. Das Vorhandensein eines temporären Verzeichnisses, das während der Installation von Black Lotus in dem Dateisystem EPS:/ verwendet wird.

3. Änderung des Registrierungsschlüssels für Hypervisor-geschützte Code-Integrität (HVCI). Einträge in der Windows Ereignisanzeige.

4. Bestimmte Ereignisse in den Netzwerkdaten.

5. Einträge im Bootkonfigurationsprotokoll. Um Punkt 1 zu überprüfen, starten Sie Windows über den erweiterten Start. Das geht über „Windowssymbol –› Einstellungen –› System –› Wiederherstellung –› Erweiterter Start –› Jetzt neu starten“. Bitte sichern Sie auch hier vorher Ihre Arbeit und schließen Sie sämtliche geöffnete Programme. Nach dem Neustart wird ein Menü angezeigt. Wählen Sie dort „Problembehandlung –› Erweiterte Optionen –› Eingabeaufforderung“. In dem neuen Fenster geben Sie nun folgenden Befehl ein: mountvol F: /s

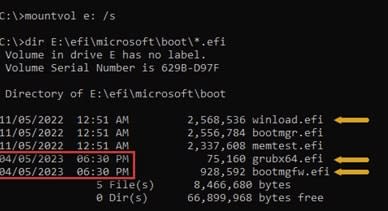

Der Befehl hängt das Laufwerk mit dem Bootloader in den Laufwerksbuchstaben F: ein. Es ist auch möglich, einen anderen Laufwerksbuchstaben zu wählen, solange dieser noch frei ist. Wechseln Sie auf das gemountete Laufwerk, indem Sie F: eingeben und mit dem Befehl cd in den Ordner „efi\Microsoft\Boot“ wechseln. Führen Sie den Befehl dir *.efi aus, um die in diesem Ordner enthaltenen Efi-Dateien aufzulisten. Von Interesse sind diese Dateien und die dazugehörigen Dateinamen: winload.efi, bootmgfw.efi, grubx64.efi.

IDG

Wenn Sie kein Linux-System auf Ihrem PC installiert haben oder hatten, ist die Datei grubx64.efi ein starkes Indiz für eine Infektion mit Black Lotus. Die beiden anderen Dateien befinden sich standardmäßig auf der Uefi-Partition. Achten Sie bei diesen Dateien auf das Datum. Weicht es vom Datum der anderen Efi-Dateien ab, könnte es sein, dass Black Lotus diese Dateien manipuliert hat.

Wenn Sie auf Ihrem System beide Auffälligkeiten feststellen – die Anwesenheit von grubx64.efe ohne Installation von Linux und abweichende Datumsangaben der Efi-Dateien –, sollten Sie Ihr System genauer untersuchen. Folgen Sie hierzu den Anweisungen von Microsoft. Hintergrundwissen zu Black Lotos liefert die ausführliche Analyse des Antivirenspezialisten Eset.

Lese-Tipp: Microsoft Word: 10 Tricks & versteckte Funktionen