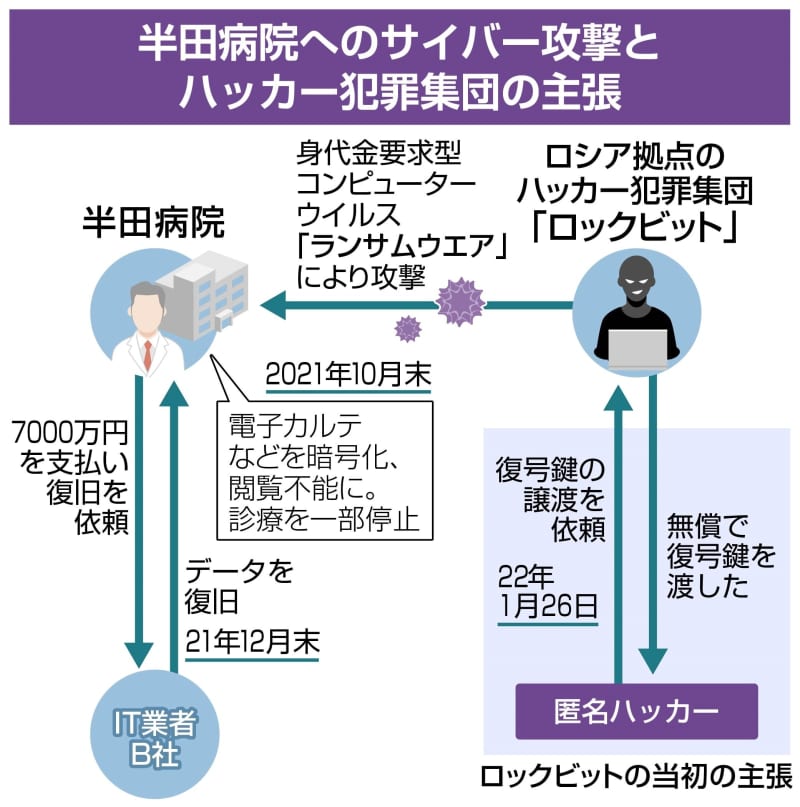

2021年10月、徳島県つるぎ町の町立半田病院が、ロシア拠点のハッカー犯罪集団「ロックビット」から「ランサムウエア」と呼ばれる身代金要求型のコンピューターウイルスの攻撃を受け、病院機能がダウンした事件。攻撃により暗号化されたデータは「解除不可能」とされ、ウイルスを作成した犯罪集団から復旧プログラム「復号鍵」を入手しないと復元できないとされていた。「身代金は支払わない」と表明していた病院だが、2カ月後に機能は回復する。ロックビットへの直接取材で、日本人の「匿名ハッカー」の存在が浮上した。果たしてこの人物はどんな役割を担ったのか。犯罪集団に身代金は渡ったのか。取材を進めていくと復旧の裏側で起きていたことが見えてきた。(共同通信=角亮太)

前編はこちら https://nordot.app/977511889856217088?c=39546741839462401

▽「守秘義務があるので…」

半田病院に攻撃を仕掛けたロシア拠点のハッカー犯罪集団「ロックビット」は取材に対し、思いがけない主張を始めた。日本人の匿名ハッカーから「半田病院で人が死んでいる」とメッセージが届き、無償で復号鍵を渡したという。ロックビットは半田病院の機能復旧を請け負った業者が高額の報酬を受け取ったと聞き、「日本人匿名ハッカーは復旧業者の仲間だろう。われわれの同情を誘って無償で得た復号鍵を使って大もうけした。日本人匿名ハッカーにだまされた」などと怒りをぶちまけた。ただ日本人匿名ハッカーがロックビットに接触した時期は、半田病院のシステムが復旧し、通常診療を再開した後の2022年1月26日。不可解な点も残った。

真相を確かめるべく、2022年7月末、半田病院のシステムの復旧作業に当たった東京都内のIT業者「B社」にメールで取材を申し込んだ。すると、数日後、「守秘義務があるので契約の有無も含めて答えられない」との返信があった。事実上の取材拒否だった。

しかし、データ復旧業界の関係者に取材を続けると、B社がランサムウエアの復旧サービスをしていたとの証言が出てきた。

さらに何人かのセキュリティー専門家の紹介をたどり、B社の幹部に接触できた。匿名かつ非公式な立場が条件で、取材場所は都内の飲食店を指定された。

B社の幹部は「守秘義務があるので、個別の件にはコメントできない。あくまでも一般論としてなら答えられる」と言ってきた。

まずは「ロックビットに暗号化された半田病院のデータを独自の技術で復元したと聞いたが、本当にそのような技術があるのですか?」と質問した。B社の幹部は「ロックビットの暗号を解除する技術はありません」とあっさり答えた。

「では、どうやって復元したのか。半田病院の報告書は『何らかの方法で復号鍵を入手した』と推測している」。幹部は「個別の件は聞かないでほしい」と予防線を張ったが、質問をたたみかけると「復号鍵を入手できれば使うことはあります」と答えた。

「『入手できれば』とはどういうことですか。どんなケースですか?」と質問を重ねると、幹部は「被害者自身がロックビットと交渉して、復号鍵を入手すれば、それを使って復旧することはあります」と返した。

半田病院が身代金交渉をするとは思えなかったが、幹部は「あくまで一般論です」と断り、話を変えた。「身代金交渉業者のことを知っていますか?私たちはコンプライアンス(法令順守)を考えると、直接ハッカー犯罪集団と交渉はできない。しかし、海外には交渉業者がいる。彼らは合法的な専門家ですよ」という。

▽核心に迫ってみると…

B社の幹部は少しずつ本音を話してくれているように思えた。「水面下でロックビットと交渉して復号鍵を入手し、それを使って復旧に成功した。数十、数百台のコンピューターに復旧作業が必要になることを考えると、お手柄じゃないですか。どうして隠す必要があるのですか?」と問いかけた。

「お客さまとの機密保持契約があるので、外部に公表するわけがありません。信用商売ですから」と幹部は答えた。

「外部の専門家、例えばホワイトハッカー(コンピューターやプログラミングの知識を善良な目的に使用するハッカー)のような存在を経由して復号鍵を入手したのですよね」とロックビットがだまされたと主張している、日本人匿名ハッカーを念頭に核心に迫る質問をした。

幹部は静かに言った。「そういった存在を頼るケースはあります。ただし、個人のハッカーではなく、上場企業を含めた法人です。もちろん彼らに対しても、ハッカー集団との取引は契約上禁止しています。その法人がどうやって復号鍵を入手しているか、私たちには分かりません。いくつもの業者が介在していると聞いています」。

複雑な多重下請けの構造だった。ハッカー犯罪集団との交渉という後ろ暗いやりとりを、できるだけ遠ざけるための仕組みだ。被害者はあくまでもIT業者にシステムの復旧を依頼し、復旧費用を支払う。その内訳は分からないし、知るべきではない。「一般論ですが」。幹部はそう繰り返した。

ロックビットに連絡を取って復号鍵をタダで入手した「日本人匿名ハッカー」はどのような役回りだったのだろうか。ロックビットから入手した復号鍵を第三者の交渉業者に売ったのではないか。最初は安価だったのかもしれないが、いくつもの業者の手を渡るうちに、どんどん高額になっていったのではないか。

幹部は「それはあり得ない」と冷ややかに話した。「そんな個人の匿名ハッカーが出る幕じゃない。それだけは言える」。「まして無償で復号鍵を入手するなんて、聞いたこともない」と断言した。

▽匿名ハッカーがロックビットに接触した時期の謎

外部の交渉業者を経由するにせよ、ロックビットから入手された復号鍵を用いてB社がデータ復旧作業を行い、半田病院のシステムを復元したことは間違いないように聞こえた。

交渉業者と日本人の匿名ハッカーがつながっていたとしても、何の不思議もないはずだ。一方で、B社の幹部は個人のハッカーが復号鍵を無償で入手することはあり得ないとも強調した。

繰り返しになるが、日本人匿名ハッカーとロックビットが接触した時期は、B社が復旧を終えた後の2022年1月26日で、病院の機能が復旧した後だ。どうしても時期が合わない問題を解決する必要があった。

既に9月半ばになっていたが、ロックビットは相変わらず日本人の匿名ハッカーに怒るばかりで、2021年11月の交渉記録を確認してくれなかった。検証のためとして復号鍵の提供を頼んでいたが「今度あげるよ」と言ったきりになっていた。

実はこの時期、ロックビットは問題を抱えていた。米大手セキュリティー企業に攻撃を仕掛けたことで、強烈な反撃を受けていた。ロックビットは800万ドルの要求額が支払われなかったことを理由に、盗んだデータを暴露した。セキュリティー企業は、ロックビットのサイトに大量のデータを送りつけて障害を発生させ、アクセスできない状態に追い込んでいた。

9月26日、どうせ返事はないだろうと思いながらも、そのことを尋ねると「すべてうまくいっている。なんの心配もないね」とメッセージが届いた。

「それはよかった。ところでこちらの質問にも答えてくれないか?」。これまでのやりとりで、ロックビットの幹部は機嫌のいいときは冗舌に取材に応じると分かっていた。機嫌が良さそうなのを見計らって質問すると、日本人匿名ハッカーとのやりとりをもう一度送り付けてきた。だが、何度見ても始まりは2022年1月26日だった。

▽「君が欲しがっていたものをあげるよ」

状況が変化したのは、10月に入ってのことだった。久しぶりに連絡が取れたロックビットの幹部は上機嫌だった。「君が欲しがっていたものをあげるよ」。そう言って送り付けてきたのは230キロバイトのファイル。半田病院の復号鍵だった。「やった!」と思わず叫びそうになった。

もちろん、本物かどうかを確認する必要がある。しつこい取材にうんざりして、恐ろしいランサムウエアを送り付けてきた可能性もあった。そこでサイバーセキュリティー専門家の吉川孝志氏に協力を依頼した。ロックビットの調査では日本の第一人者だ。

詳しく解析してもらったところ、内部構造の大半がロックビットのランサムウエアと同じで、実行するとパソコンやサーバー内部を検索し、暗号化されたデータを復元すると分かった。

ただ、これが本当に半田病院用の復号鍵かどうかは、実際に暗号化された半田病院のデータに使ってみなければ確認できないという。

半田病院へのサイバー攻撃を調査した有識者会議の関係者に復号鍵を提供し、確認を依頼した。数日後「詳しくは言えないが、自分が持っているものと一致した」と半田病院用の復号鍵であることを認めた。

▽交渉の代理人登場 「いくら支払えばいいですか」

パズルのピースが埋まり、ロックビットの主張を疑う材料はほとんどないように思えた。しかし、時期の問題はクリアしなければいけない。日本人匿名ハッカーはもう取材に応じようとはしなかった。

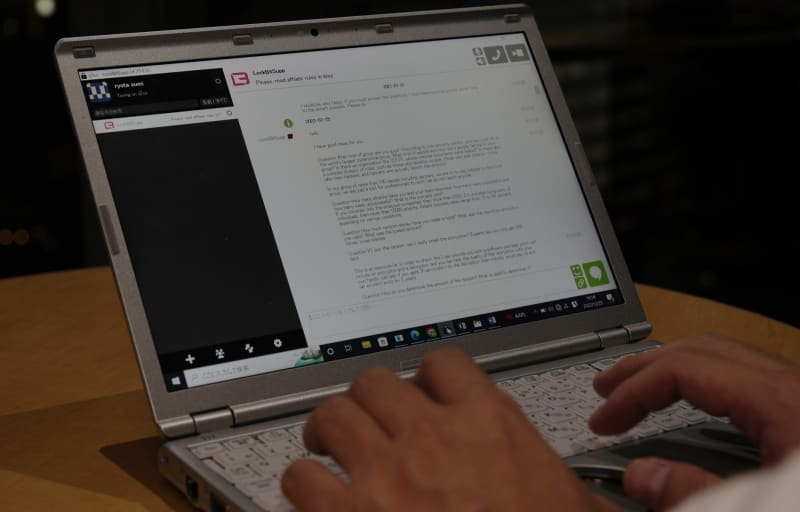

10月13日、ロックビットに再度取材を申し込んだ。「真相に近づきつつある。最後に、匿名ハッカーと接触した記録をもう一度だけ確認してほしい」。

返事が来たのは14日の夜だった。長いメッセージだった。書き出しは「不思議なことが起きた」だった。

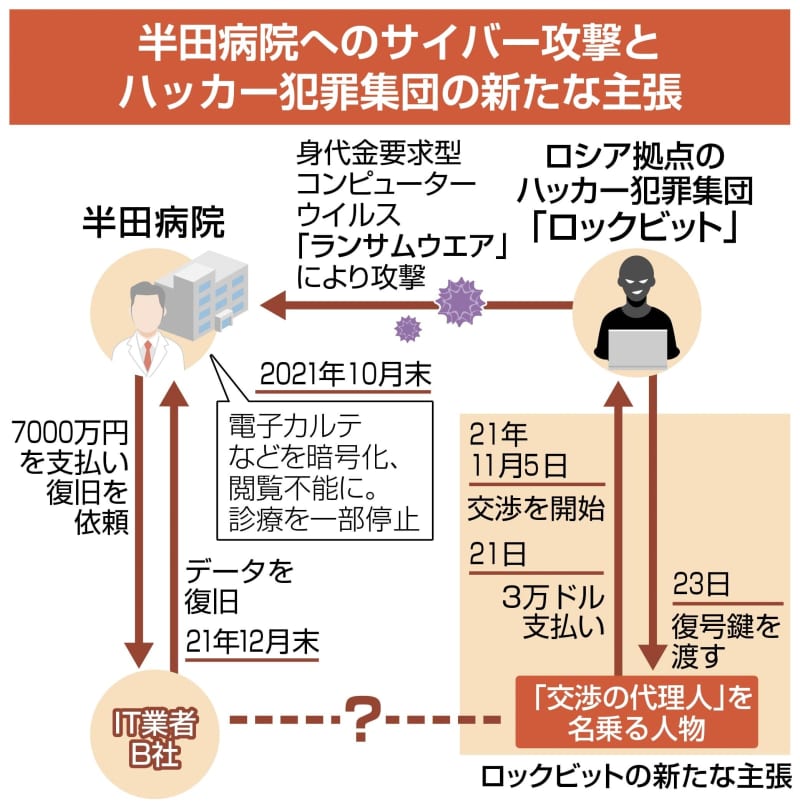

「君に頼まれて過去の記録を調べたら、昨年の11月20日に取引が成立していたことが分かった。半田病院から3万ドル(当時の為替レートで約330万円)が振り込まれて復号鍵を渡していた。ちょうど今、分かった」

メッセージはさらに続いた。「あの日本人匿名ハッカーは取引が全部終わった後に、無償でプログラムをくれと言ってきた。あいつは何だったんだ?」

この説明なら、矛盾はない。つるぎ町や半田病院は7千万円でB社に復旧を依頼して、外部の交渉業者を通じ、3万ドルをロックビットに支払うことで入手された復号鍵を用いて、B社はデータ復旧作業を行った。復号鍵がいくつもの仲介業者の手を通るうちに、値段は数千万円に跳ね上がったのかもしれない。

「真相が分かって良かった。ただ証拠がほしい。復号鍵の取引のやりとりを開示してほしい」。そう頼むと、ハッカー集団はあっさりと応じた。

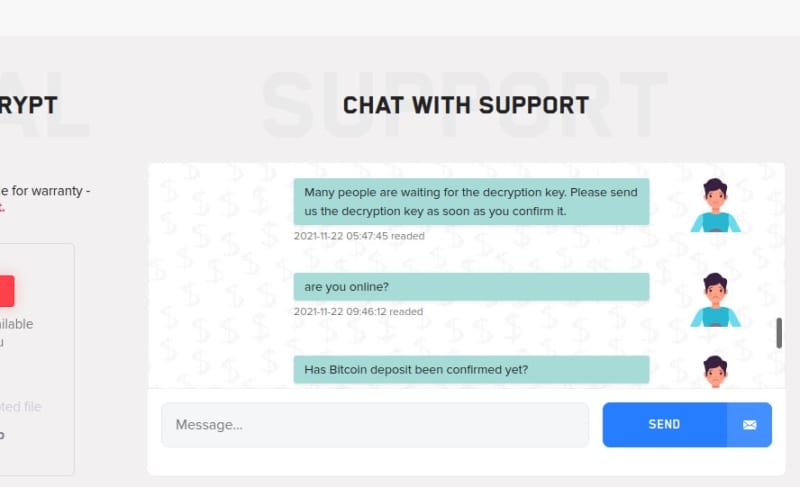

ロックビットのウイルスに感染するとプリンターが勝手に動き出し、用紙がなくなるまで脅迫文を印刷し続ける。そこに専用のIDと闇サイトのアドレスが記されている。指示に従って闇サイトにアクセスするとIDの入力が求められ、匿名性の高い専用のチャットに移行する。具体的な金額や振込先はこのチャットで示される。

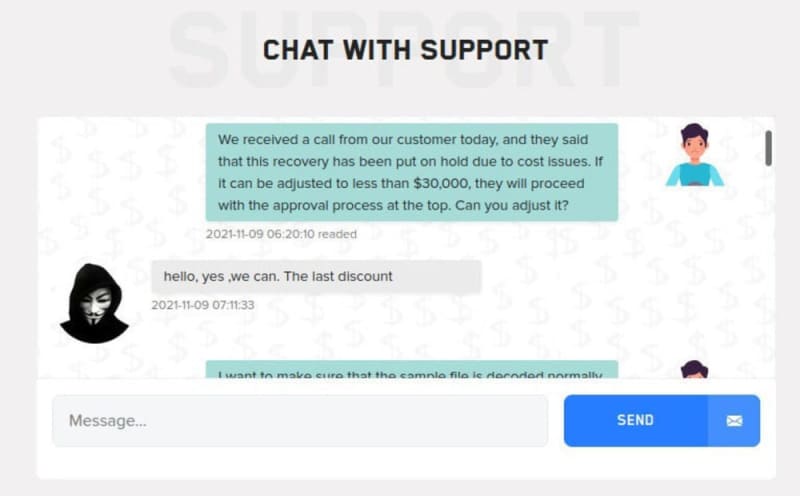

ロックビットが送り付けてきたのは、そのチャットでのやりとりを示した23枚の写真だった。やりとりは2021年11月5日から始まっていた。「私たちは被害者から手数料をもらっている交渉の代理人です。いくら支払えばいいか教えてください」。半田病院のIDを持った相手はこう名乗っていた。ロックビットは「こんにちは。6万ドルです」と慣れた様子で金額を告げていた。

▽身代金の「値引き」交渉

交渉の代理人は4日後、「被害者の都合で6万ドルは支払えない。3万ドルなら何とかなる。受け入れてもらえないか」と値引きを求めた。ロックビットは「最後の値引きだ」と応じた。

その後、復元できる証拠として、代理人はいくつかのデータをサンプルとしてロックビットに送り、ロックビットは実際に復元して見せた。

「身代金を払えば、すべてのデータが復元できるのですよね」と代理人が念を押し、ロックビットは「もちろん」と応じた。

ロックビットは暗号資産(仮想通貨)ビットコインの振込先を提示し、代理人は2021年11月20日に「支払いの準備ができた」と連絡した。実際に手続きが済んだのは21日だった。やりとりにはビットコインの取引記録もしっかり残されていた。

ロックビットは23日まで返信しなかったため、代理人は「いつ復号鍵をもらえますか」「多くの人が待っています」「依頼者に説明を求められて苦しい立場です」などと何度も催促していた。結局、復号鍵を入手したのは23日になってからだった。

サイバーセキュリティー専門家の吉川氏の協力により、提供されたチャットの内容と有識者会議の報告書を照らし合わせた結果、矛盾が無いことが分かった。ビットコインの取引記録では支払いが確認できた。報告書では、プログラムを入手した23日以降、復旧作業が急速に進んでいる様子もうかがえた。

ロックビットがなぜここまで取材に応じたのだろうか。彼らは身代金の交渉に代理人の介入を嫌うからだろう。それによって多額の手数料や報酬が上乗せされ、被害者の支払う金額が大きくなることで交渉が失敗することを恐れているのだ。

▽日本的なビジネス?

最初に思い描いていた日本人の匿名ハッカーによる痛快なストーリーは、跡形もなく消えていた。多重請負構造で誰も責任を取らなくていい、その代わりコストの高い、極めて古典的で日本的なビジネスが、サイバー空間の裏側で行われていたと考えられる。

ロックビットへの取材を終え、関係先に改めて取材した。ロックビットは交渉の代理人から3万ドルの支払いを受けたと主張しているが、交渉の代理人が誰なのかは特定できなかった。誰が支払ったのかを割り出し、ロックビットの主張を裏付けたかった。つるぎ町や半田病院の対応は変わらなかった。「B社が勝手に支払っていたのではないか」と尋ねたが「身代金は支払わないと決めているし、町としては支払っていない」。ただ、その確認はしていないし、するつもりもないという。「B社には感謝している。疑うならもう取材に応じない」という答えだった。

吉川氏は「病院などの公共性の高い機関は無償で復号鍵をもらえたケースはこれまでもあったが、今回の一連のやりとりの中でロックビットは日本人匿名ハッカーに対する怒りをあらわにし、『(今後どのような他のケースにおいても)われわれは二度と復号鍵を無償で提供しない』と発言するに至っている。これらの主張や当時の状況が事実であれば、第三者による興味本位の接触や無責任な行動が不必要にハッカー集団を怒らせたともいえ、その影響は小さくない」と憤りを口にした。サイバー空間の第一線で犯罪集団と戦う専門家から見れば、「正義の匿名ハッカーが鮮やかに事件を解決」なんて甘い話がないことは最初から分かっていたのかもしれない。

ロックビットとは開示されたチャットについていくつか確認のやりとりをしたあと、また返信が途絶えた。犯罪集団におびえていた日本人匿名ハッカーには「ロックビットの誤解は解いておいた」とだけメッセージを送ったが返事はなかった。